Si manejas muchos datos personales confidenciales en tu PC, ¿cómo puedes estar seguro de que una vez eliminados, se han ido por completo?

Vale la pena considerar la analogía de un mensaje sensible escrito en una hoja de papel. Para deshacerte de él, puedes arrugarlo y tirarlo a la basura. También podrías triturarlo de varias maneras diferentes, o podrías destruir totalmente el papel quemándolo o mezclándolo en agua hasta crear una masa.

En el primer caso, si tiene acceso a la papelera, es bastante fácil sacar el papel y alisarlo lo suficiente como para poder leerlo. Para el papel triturado, si tienes la suficiente paciencia, podrías juntar las piezas nuevamente, con tiempo y una superficie adhesiva adecuada. Para el papel totalmente destruido es casi imposible restaurarlo y descubrir cuál era su contenido.

Hay opciones de eliminar información sensible similares disponibles para los datos de un PC. Puedes eliminar un archivo, pero puede recuperarse fácilmente de la Papelera de reciclaje. Incluso si vacías el contenedor, los datos persisten en su disco duro y una simple herramienta de recuperación como PC Inspector File Recovery puede recuperarlo.

Incluso si los datos se han sobrescrito, es posible utilizar un software similar para recuperarlos. Por lo tanto, eliminar información sensible de una forma tan simple es tan seguro como tirar un trozo de papel a la basura.

Métodos de eliminar información sensible de forma segura

Método 1. Desmagnetizar

Este proceso se utiliza para hacer que los datos sean irrecuperables de los discos duros retirados y otros medios magnéticos. Un desmagnetizador moderno es básicamente una caja gigante que genera un poderoso campo magnético, desorientando los dominios magnéticos existentes del medio. Por lo general, esto es extremadamente confiable: hay una advertencia en el sentido de que los discos duros de última generación son más densos que sus antepasados y, por lo tanto, requieren más fuerza magnética para desmagnetizar por completo, pero la generación actual de desmagnetizadores seguirá siendo apta para su uso por un tiempo.

La desmagnetización tiene, desafortunadamente, un par de desventajas. Para empezar, es efectivo solo en medios magnéticos. Un desmagnetizador puede ser lo suficientemente potente como para borrar un disco duro de 100 terabytes, pero coloca un dispositivo de almacenamiento flash allí y saldrá ileso.

En segundo lugar, los discos duros desmagnetizados no se pueden reutilizar, por lo que no es una solución ideal para las empresas que buscan reciclar o vender su hardware.

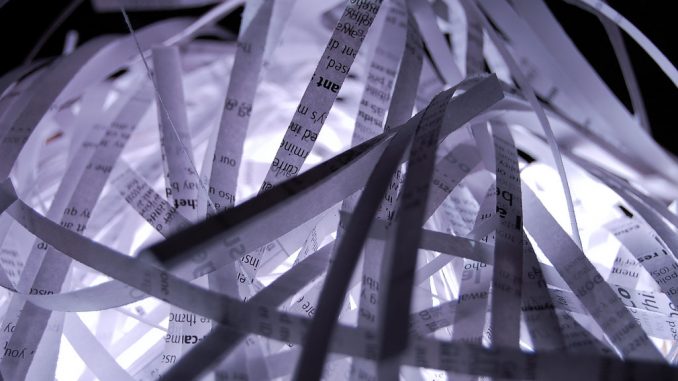

Método 2. Triturar

Hay algunas empresas especializadas en destruir documentos, como allsafedocuments.es, que ofrecen servicios de trituración. Con el uso de máquinas potentes, destruyen no solo documentos en papel, sino memorias, discos duros, CDs, etc.

De esta forma, sería prácticamente imposible que alguien pudiera juntar los trozos y reconstruirlo, más aún cuando los trozos triturados se mezclan con otros, con lo cual es imposible diferenciar unos de otros.

También podrías comprarte una trituradora para tu propio uso, pero sería una inversión demasiado costosa y no siempre sale más rentable que contratar un servicio de trituración. Además, en estas empresas de destrucción de documentos te suelen entregar un certificado acreditando que se han destruido los documentos, el cual te puede venir bien en caso de que tengas que demostrarlo legalmente.

Método 3. Software de borrado de datos.

Una de las formas más simples de eliminar información sensible permanentemente es usar un software. Los discos duros, los dispositivos de almacenamiento flash y los entornos virtuales se pueden borrar sin hardware especializado, y el software requerido varía desde gratis, como el comando ‘shred’ incluido con la mayoría de los sistemas operativos tipo Unix, hasta productos comerciales.

Si bien las diferentes aplicaciones de destrucción de datos utilizan diferentes técnicas, todas se adhieren a un único principio: sobrescribir la información almacenada en el medio con otra cosa. Por lo tanto, un programa puede pasar por un disco duro sector por sector e intercambiar cada bit por un cero, o bien con datos generados aleatoriamente. Para garantizar que no quede ningún rastro del patrón magnético original, esto generalmente se hace varias veces: los algoritmos comunes incluyen Scheier de siete pasos, así como el método Gutmann de 35 pasos aún más riguroso.

Desafortunadamente, existen algunos inconvenientes para el borrado de datos basado en software. Por un lado, es bastante lento. Luego, quizás de manera más significativa, está el hecho de que, si ciertos sectores del disco duro se vuelven inaccesibles por medios normales, la aplicación no podrá escribirlos. No obstante, será posible que alguien con las herramientas adecuadas recupere datos de un sector defectuoso.

Obviamente, el borrado de datos basado en software tampoco es buena opción cuando deseas destruir la información almacenada en medios que solo se pueden escribir una vez, como la mayoría de los discos ópticos.

Haz clic aquí para más información sobre destrucción de documentos.

¡Hola!

Escribimos sobre las últimas noticias y datos curiosos que suceden en todas partes del globo. Nuestras especialidades son la tecnología en todas sus formas, el mundo de Internet y el del entretenimiento.